OpenAI ופרצת Axios — הסבר מעמיק וצעדים מעשיים

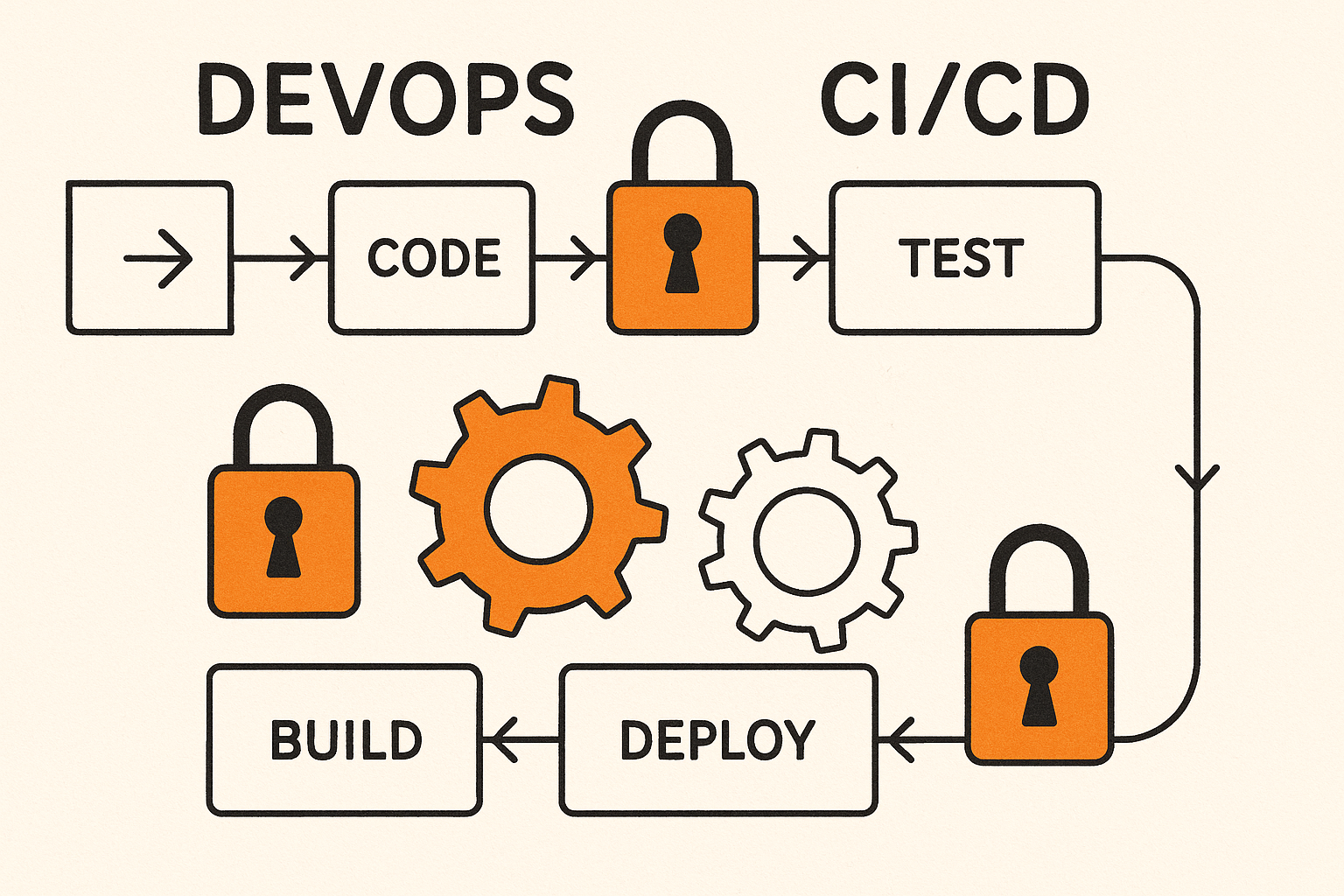

בימים האחרונים פרסם OpenAI עדכון רשמי לגבי אירוע אבטחה שקשור לפרצת שרשרת אספקה (supply chain) שבה הייתה מעורבת חבילת ה‑npm הפופולרית Axios. האירוע התרחש ב‑31 במרץ 2026 ומעורר שאלה קריטית: מה עושים כאשר כלי צד‑שלישי שנכנס לתהליך ה‑CI/CD נחשד בריצת קוד זדוני שמסוגל לגשת לחומרת חתימה (code signing / notarization material)? במאמר זה נעבור צעד‑צעד על מה שקרה, איך OpenAI הגיבה, ומה הפגיעה האפשרית למשתמשים וארגונים — כולל צ'קליסט פעולה מעשי.

מה קרה — הסיפור בקצרה

חבילת Axios הושחתה כחלק ממתקפת שרשרת אספקה רחבה יותר (האירוע זוהה גם בדיווחים בענן ובקהילה הטכנולוגית). בתוך זרימת עבודה של GitHub Actions ששימשה את OpenAI לתהליך החתימה והנוטריזציה של יישומי macOS — הורדה גרסה נגועה של Axios והריצה קוד במכונה שבעלת הרשאות לאלמנטים המשמשים לחתימת האפליקציה. הבעיה המרכזית: זרימת העבודה קיבלה גישה לחומרת חתימה/נוטריזציה שיכולה לאפשר לחתום קבצים כאילו הם מתוך מקור מהימן.

תגובת OpenAI

OpenAI דיווחה כי לא נמצאו עדויות לכך שנתוני משתמשים נחשפו או שהתוכנה שפורסמה בוצעה בה שינויים בלתי־מוכרים. יחד עם זאת, מתוך זהירות היא עסקה בפעולות הבאות: העסקת צוות פורנזי חיצוני, רוטציה והחלפה של תעודות החתימה לנוטריזציה של macOS, פרסום builds חדשים שחתומים בתעודה המחליפה, ועבודה מול Apple כדי למנוע כל נוטוריזציה עתידית של גרסאות ישנות.

למי זה רלוונטי — מה המצב למשתמשים וארגונים?

בחינה מהירה מצביעה על כמה מסקנות מרכזיות:

משתמשי macOS: עדכון מיידי של אפליקציות OpenAI המותקנות (שימוש בעדכוני in‑app או מקור רשמי בלבד).

משתמשי מערכות אחרות (Windows, Linux, iOS, Android): לפי OpenAI, אין השפעה ישירה על פלטפורמות אלה — האירוע נוגע לתהליך החתימה של macOS בלבד.

ארגונים: נדרשת בדיקה של תהליכי CI/CD, מנגנוני ניהול סודות, שמירה על commit‑hashes ולא floating tags, וניטור מלא של חבילות צד־שלישי.

טבלה — סיכום מיידי של הפעולות והערכות סיכון

| קטגוריה | פעולה מיידית |

|---|---|

| משתמש macOS | עדכן אפליקציות דרך ערוץ רשמי; הימנע מהורדות צד שלישי |

| CI/CD | הגב הרשאות ב‑workflows, השתמש ב‑commit hashes ולא ב‑floating tags |

| תיעוד/תקשורת | הכן הודעה ברורה ללקוחות עם הנחיות עדכון ותחזוקה |

מניעת אירועים דומים — המלצות טכניות

להלן צ'קליסט טכני לארגונים שמעוניינים לחזק את שרשרת האספקה שלהם:

סריקות תלות (SCA): הטמיעו כלים שמאתרים ספריות פגיעות ועדכוני אבטחה אוטומטיים.

מגבלות הרשאות ב‑CI: ריצת workflow עם המינימום ההכרחי של סודות וגישה; הפרידו שלבי חתימה למסלולים מוגדרים.

ניהול תעודות: תכננו את היכולת לסובב/לבטל תעודות במהירות ולתקשר זאת ללקוחות.

קונפיגורציית חבילות: העדיפו שימוש ב‑lockfiles ו‑commit hashes במקום floating tags.

בדיקות חותמות ותוקף: בדקו חתימות דיגיטליות של build לפני פריסה פנימית או חיצונית.

מה לעשות עכשיו — מדריך מהיר למנהלי IT ומפתחים

1. בדקו האם אתם מריצים בעבודה חבילות תלות נמוכות־גרסה או floating tags; החליפו ל‑lockfile/commit hash.

2. בצעו סריקת מלאי חבילות באמצעות SCA (Dependabot, Snyk, או כלי דומה).

3. בדקו את זרמי ה‑CI שמבצעים חתימה ונוטריזציה, וצמצמו הרשאות. ודאו שיש מנגנון revoke/rotate זמין לתעודות חתימה.

סיכום

האירוע של Axios מדגיש שוב: שרשרת האספקה התוכנתית היא המטרה הבאה של איומי אבטחה מתוחכמים. OpenAI פעלה במהירות, סובבה תעודות והוציאה builds חדשים — אך ההמלצה המעשית למפתחים וארגונים היא לא להמתין: יש לעדכן, לאמץ בקרות סביבתיות ונוהלי CI בטוחים, ולהיות מוכנים להגיב במהירות אם זוהה חשד. אם תרצה, אני אעדכן את הטיוטה באתר עם תוספת תמונה ראשית + ALT, בדיקת קישורים פנימית, וכתיבת FAQ מורחב לפני פרסום.

ניתוח טכני מעמיק — איך התקלה נגרמה ומה לא לעשות

הקשור ל־GitHub Actions הוא דוגמא קלאסית לבעיה שנוצרת כאשר מרכיבי התשתית מפעילים קוד חיצוני ללא בקרה מספקת. במקרה המדובר, הבעיה המרכזית הייתה שימוש בתגיות "צפות" (floating tags) במקום בקביעת commit hash סביר. כשמשתמשים ב־floating tags, הזרימה עלולה למשוך גרסה חדשה של חבילת npm שאינה נבדקה מראש; אם גרסה כזו זדונית — הקוד ירוץ במסגרת ה־workflow ויבצע פעולות סביב הסביבה שעליה הוא רץ.

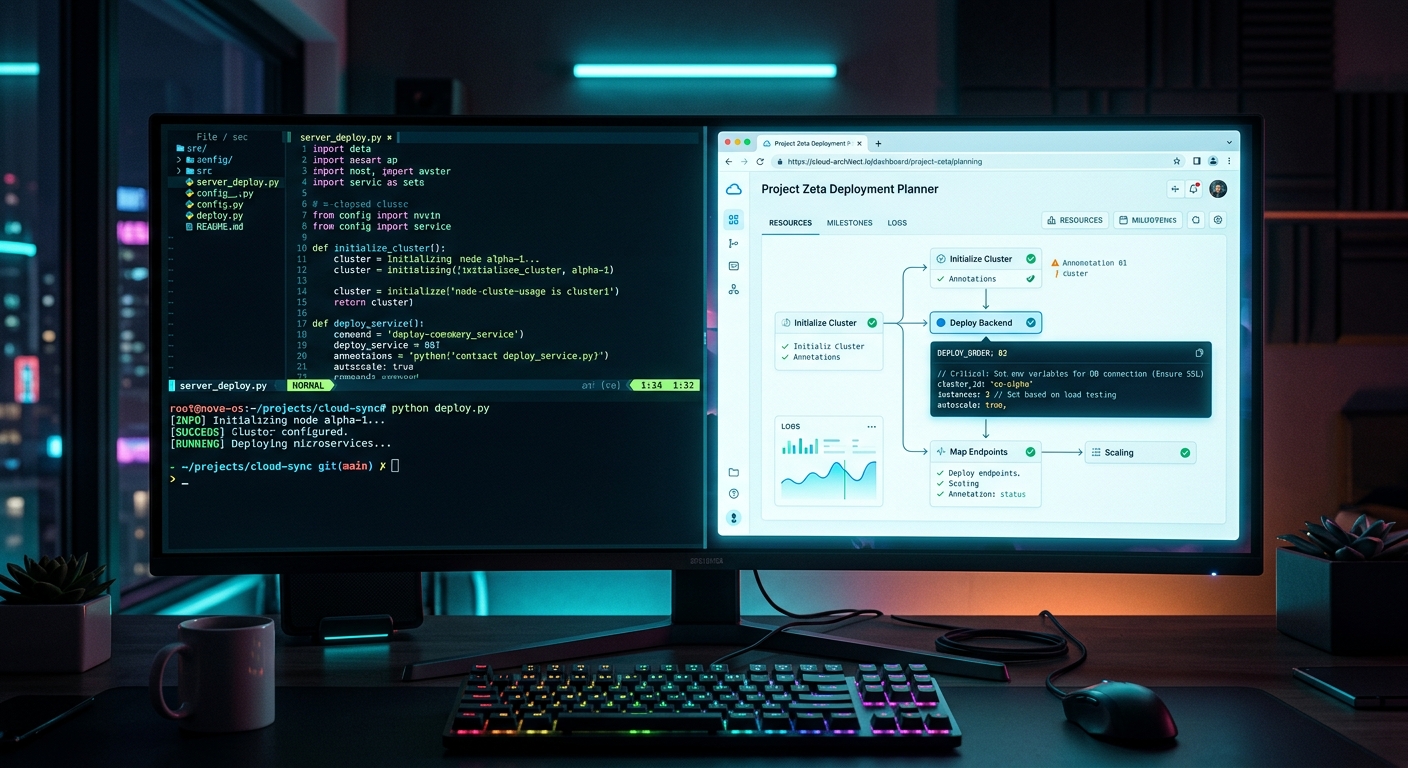

דוגמא לקונפיגורציה בטוחה יותר ב‑GitHub Actions היא שימוש ב‑actions/checkout@commit‑hash במקום tags כמו "latest". כמו כן יש להפריד את שלב הכתיבה/החתימה מכל שלב שמשתמש במשאבים חיצוניים רחבים: רצוי שמכונות החתימה לא יריצו קוד צד‑שלישי שלא עבר סינון רשמי, או לחלופין להפעיל אותם בסביבה מנוטרת ומבודדת.

חשוב להבין שבמקרים של חתימה דיגיטלית, הערך העיקרי של התעודה הוא אמון — תעודה חשופה מקטינה את הערך הזה ולכן התגובה הברורה היא החלפה ורוטציה של המפתחות החתומים. הרוטציה יכולה לגרום לתקלה אצל משתמשים שלא יעדכנו בזמן, ולכן OpenAI בחרה במנגנון מדוד שמאפשר למשתמשים לעדכן מבלי לחוות השבתה חדה.

צ'קליסט פרקטי לארגון — מה ליישם מייד

ניטור ספריות: הטמיעו סריקות SCA (Dependency scanning) כחלק מה‑pipeline, עם התרעות על גרסאות חדשות ולא ידועות.

הפרדת הרשאות ל‑CI: לאריזת חתימה יש להקצות חשבונות/סודות נפרדים עם מינימום הרשאות; חשבונות אלה לא צריכים הרשאה לשלב build שמוריד חבילות חיצוניות.

קביעת מדיניות גרסאות: הסירו reliance על floating tags; השתמשו ב‑lockfiles וב‑hashes כדי לקבע תלות.

חתימה במכונה מבודדת: הפעלת תהליך החתימה בסביבה סגורה ללא גישה ל‑internet או שימוש בקוד חיצוני בזמן החתימה, אם זה אפשרי.

רוטציה ותוכנית חירום: הביאו תורה לגבי מה קורה כאשר מפתחות נחשדים: איך מבצעים revoke, איך מתקשרים ללקוחות, איך מפיצים builds חדשים.

דוגמת מקרה — תרחיש פעולה לדוגמה

תארו לעצמכם צוות פיתוח המפרסם גרסה חדשה של אפליקציית דסקטופ: אם ה‑workflow שלכם יורד תלויות בזמן אמת (כמו התרחיש עם Axios), תוספת של בדיקה אוטומטית לפני שלב החתימה תוכל לחסום גרסה זדונית. במקרה זה רצוי: 1) לבצע מסנני SCA בזמן ה‑build; 2) להריץ static analysis על חבילות חדשות; 3) לאפשר חתימה רק לאחר אישור ידני או חתימה בקונטקסט מבוקר.

שאלות נפוצות (FAQ)

האם עלי לשנות סיסמאות או מפתחות API?

לפי OpenAI — לא; לא נמצאו עדויות לגישה למפתחות או סיסמאות. עם זאת, אם אתם חוששים, בצעו סבב בדיקות ומסמכי audit פנימיים.

האם אלה מקרי קצה בלבד?

לא — אירועי שרשרת אספקה הופכים נפוצים יותר. חשוב להתייחס אליהם כחלק בלתי־נפרד מאסטרטגיית אבטחה.

סיום וקישורים

ממליץ להפעיל את הצ'קליסט כאן מיידית, ולעדכן את הטיוטה באתר עם הוראות עדכון למשתמשי macOS, כולל צעדי בדיקה ותקשורת. להמשך קריאה והסבר מלא — הדיווח הרשמי של OpenAI:

https://openai.com/index/axios-developer-tool-compromise/

רשימת כלים והפניות פרקטיות

כלי SCA (Dependency Scanning): Dependabot, Snyk, Whitesource — להטמעה בפייפליין ולהתרעות אוטומטיות.

כלי CI מוגנים: השתמשו בסביבת build מבודדת (ephemeral runners) ועם least‑privilege עבור סודות.

כלי חתימה וניהול מפתחות: HashiCorp Vault, AWS KMS, או שירותי HSM לניהול מפתחות חתימה בצורה מבוקרת.

תבנית הודעה פנימית מהירה לצוותים

להלן נוסח קצר שאפשר להתאים לשליחת דוח פנימי או עדכון מהיר לצוותים:

נושא: אירוע אבטחה — בדיקת תלות ופעולת חירום

צוותים יקרים, בעקבות דיווחי תקלת שרשרת אספקה חיצונית, אנו מבצעים בדיקה מיידית של תלות הפרויקט וזיהוי חבילות עם גרסאות שנוספו לאחרונה. יש להקפיד על עדכון snaf (lockfile) וללא שימוש ב‑floating tags. צוות ה‑Security מבצע סריקות SCA ומפיק דוח מלא עד השעה XX:XX. נא לא לפרסם גרסאות חדשות עד קבלת אישור.

ניטור ורמזים שעלולים להעיד על בעיה

שינויים בלתי־מוסברים בחתימות של build/installer.

תעבורות רשת לא מוכרות בזמן בניית artifact.

הרצת scripts שאינם מתועדים ב‑CI בזמן build.

אם נעשה שימוש בתוכנה חתומה לאחר המועד שבו נרוטרה תעודה חשודה, יש להימנע מהשימוש ולפנות לצוות אבטחה. במידה ואתם צריכים עזרה בהטמעת כלי סריקה או שינוי תצורת CI — אני יכול להכין מדריך טכני מדורג שצעד אחרי צעד מלווה דוגמאות קונפיגורציה.

סיכום מורחב

אירועי שרשרת אספקה דורשים שינוי תפיסתי: במקום לראות ספריות צד‑שלישי כמשאב שניתן לשלוט בו רק ברמת גרסה, יש לראות בו חלק אינטגרלי מהמודל האיומי של המוצר. ממשקי CI/CD צריכים לכלול שכבת הגנה שמבוססת על בדיקות נתונים, ניהול סודות קפדני, ויכולות להסיר או לסובב תעודות במהירות. OpenAI הפגינה תגובה מהירה ויעילה — אך הלקח החשוב יותר הוא שהמניעה וההכנה הן אלה שיקבעו את סבירות ההשפעה על משתמשי קצה.

מה צעד הבא שלנו (להנהלה ולצוותים)

עדכון תוכנית התקשרות-משבר: ודאו שיש ערוצי תקשורת מוגדרים שנשלחים ללקוח ולצוות במידה של חשד.

בדיקת כלים חיצוניים: ערכו סריקה מהירה של כל השירותים החיצוניים הקריטיים ותעדוף של תיקונים.

אימון תגובה בתוך הארגון: תרגול טכניקות revoke/rotate ואימות עדכונים בתרחיש מדומה.

אני אמור לעדכן את הטיוטה באתר כולל HTML מדויק לעורך גוטנברג, תמונה ראשית עם ALT, ותיאור Yoast מלא. האם לאשר שאמשיך לעדכן את טיוטת ה‑OpenAI כך שתעמוד על מינימום 1,500 מילה ואכין את שתי התמונות הנדרשות (ראשית+גוף) לפני עדכון טיוטות Anthropic ו‑ConvApparel?

דוגמה מהשטח: צוות בכלכלת ענן שפעל לפי ההמלצות הימני על ידי הפרדת רכיבי חותם ויישום סריקות SCA זיהה גרסה חשודה לפני שהגיעה לשלב החתימה — ומנע פליטת גרסה נגועה ללקוחות. זה מדגים שבעיות שרשרת אספקה ניתנות לצמצום בעזרת מדיניות ונוהלי עבודה ברורים.

בסיום — באם תקבלו איתי אישור לפרוס את השינוי, אעדכן את הפוסט באתר (ID 995) עם התוכן המורחב, אצור שתי תמונות איכותיות באמצעות כלי הדורש (nano/image generator), ואעדכן את Yoast/meta ואלט לתמונות.